以前のバージョンにおいても、FHIRサーバーをOAuth 2.0経由でのリクエスト受付に対応させる設定が可能でした(例:SMART on FHIRクライアント向け)。しかし、現在では v2024.3, (以前リリースされたバージョン) , では、これをより容易に行える新機能が追加されました。具体的には、OAuth FHIR Client QuickStartが追加されました。

.png)

この「QuickStart」は、ウィザード形式の「ヘルパー」ツールであり、わずか5つの簡単なステップ(実際には3ステップのみです...)で、FHIRサーバーをOAuthサーバーに接続し、FHIRリクエストに対するOAuth認証および認可を有効にすることができます。

- ステップ1 - FHIRサーバーの作成または選択

すでに定義済みのFHIRサーバー(エンドポイント)をお持ちの場合もあれば、まだ定義しておらず、このクイックスタートとして今定義したい場合もあるかもしれません。

- ステップ2: FHIRサーバーを選択

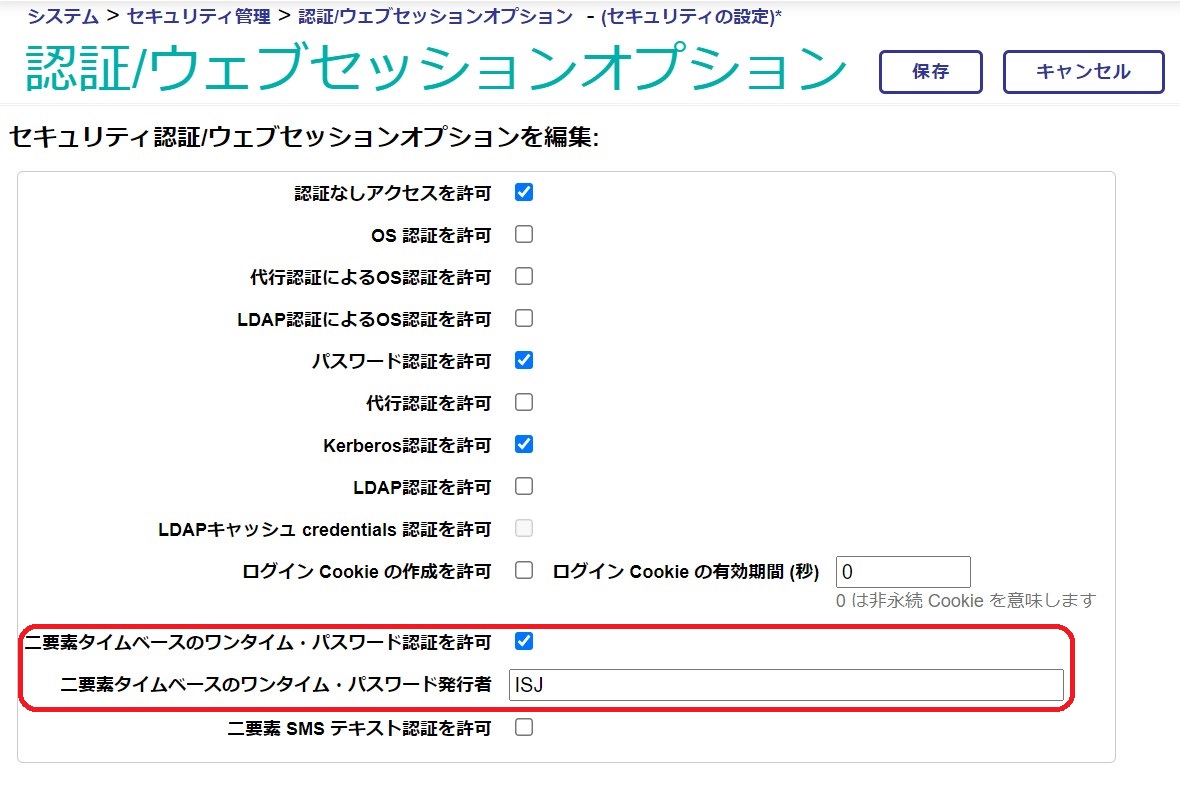

1-2.次に、このアプリケーションに接続するユーザの設定を行います。

1-2.次に、このアプリケーションに接続するユーザの設定を行います。

.png)

【ご参考】

【ご参考】